Fungsi Allow Remote Request Pada Mikrotik dan Cara menjaga keamanan mikrotik saat kita mengaktifkan Allow Remote Requests

Allow Remote Request - Fungsi penting untuk menjaga keamanan router anda yaitu Fungsi Allow Remote Request Pada Mikrotik dan cara menjaga keamanan saat kita mengaktifkan fitur tersebut pada pengaturan DNS Mikrotik.

Fungsi Allow Remote Request

Sebagaimana yang sudah kita ketahui kenapa pengaturan ini digunakan, kenapa kita harus mencentang Allow Remote Requests, yaitu agar jaringan client yang ada di router kita bisa menggunakan gateway sebagai dns, ini bertujuan agar mempermudah kita saat ada penggantian dns dari provaider, kita hanya tinggal mengganti dns di router saja tanpa perlu melakukan konfigurasi ulang di pihak client dan tidak perlu lagi menggunakan dns google atau semacamnya. Jadi allow remote request adalah cara agar kita router mikrotik bisa bertindak juga sebagai DNS Resolver. Tapi jangan salah, kalau router yang kita gunakan mempunyai IP Public, ini akan menjadi sangat bahaya karena ip public kita bisa digunakan sebagai server DNS oleh orang lain, akibatnya router kita akan terasa berat, masih mending kalau hanya digunakan untuk dns saja, takutnya digunakan oleh orang-orang jahil untuk masuk dan mengubah router kita menjadi mesin Mining Bitcoin.

Ada pengalaman teman saya sekitar puluhan tahun yang lalu, saat teman saya belum terlalu tau tentang Firewall di mikrotik, teman saya dengan sengaja mengaktifkan Allow Remote Requests agar semua jaringan client teman saya cukup menggunakan ip gateway sebagai dns dan teman saya tidak mengetahui kalau ip public di router teman sayapun menjadi mempunyai fungsi sebagai dns, sehingga router teman saya di hex oleh orang yang tak dikenal dan digunakanya menjadi server penambang bitcoin, akibatnya internet jadi lambat, akses ke google.com malah di arahin ke server lain dan banyak lagi keanehan yang membuat teman saya harus mereset router tersebut.

Kisah di atas saya jadikan pelajaran, sehingga saya share ke teman-teman agar jangan lupa untuk mendrop port DNS ketika kita mengaktifkan Allow Remote Request pada dns mikrotik.

Cara menjaga keamanan mikrotik saat kita mengaktifkan Allow Remote Requests

Untuk detail cara menjaga keamanan mikrotik saat kita mengaktifkan Allow Remote Requests, silahkan perhatikan konfigurasi di bawah ini :

Sebagaimana yang kita ketahui bahawa port DNS adalah UDP 53, maka dari itu kita akan memperaktekanya, yang akan saya lakukan adalah membauat sebuah firewall dengan aturan kalau ada input ke port mikrotik yang terhubung ke ip public dengan aksess port 53 (DNS) maka si mikrotik akan memblokirnya. Anggap saja yang kita setting ip public adalah port ether1.

Hal pertama yang harus dilakukan adalah kamu sudah login ke dalam mikrotik menggunakan aplikasi winbox, jika belum punya winbox, siahkan Download DISINI

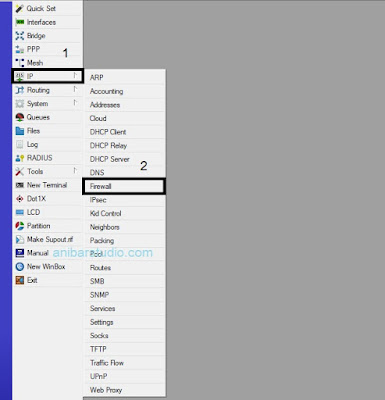

Setelah selesai mendownload winbox, silahkan klik kanan 2x pada winbox yang tadi sudah kamu download lalu masukan ip address, username dan password mikrotik yang akan kamu seting. Setelah masuk, silahkan pilih menu IP > Firewall, perhatikan gambar ini :

Akan terbuka satu buah halaman Firewall, selanjutnya pilih Filter Rules > Add (+) perhatikan gambar dibawah ini :

Setelah klik + maka akan terbuka satu halaman firewall baru, perlu kamu perhatikan dengan baik bahwa disini kita akan membuat 2 Filter Rules Drop,

- Drop untuk Dst port 53 protocol UDP

- Drop untuk Dst port 53 protocol TCP

Silahkan isi firwall pertama kita seperti pada gambar dibawah ini :

1. Drop Dst Port 53 Protocol UDP

Yang kita lakukan pada gambar diatas adalah, pertama pada menu General, kita membuat aturan jika ada riquest masuk dengan port 53 protocol UDP tapi melalui ether1 (internet) maka otomatis sirouter akan menolaknya (drop).

Selanjutnya pada menu action kita memilih drop, drop adalah sebuah aksi untuk memberhentikan/menolak dalam mikrotik, selanjutnya,

2. Drop Dst Port 53 Protocol TCP

Sebetulnya sudah cukup hanya dengan mendrop aksess port 53 UDP, tapi untuk lebih aman lagi maka kita juga perlu melengkapinya dengan mendrop aksess port 53 TCPnya, untuk melakukanya silahkan klik lagi add (+), lalu isi dengan pengaturan sebagaimana yang saya tampilkan pada gambar dibawah ini :

Untuk yang kedua ini rasanya saya tidak perlu menjelaskan dengan detail karena sama saja dengan yang kita lakukan pada tahap 1, bedanya protocol yang kita drop disini adalah TCP